La empresa de seguridad de WordPress revela una vulnerabilidad XSS que afecta a SEOPress que podría conducir a una adquisición completa del sitio

Wordfence, una empresa de software de seguridad de WordPress, publicó detalles sobre una vulnerabilidad en el popular software SEO de WordPress SEOPress. Antes de hacer el anuncio, WordFence comunicó los detalles de la vulnerabilidad a los editores de SEOPress, quienes rápidamente solucionaron el problema y publicaron un parche para solucionarlo.

Según WordFence:

«Esta falla hizo posible que un atacante inyectara scripts web arbitrarios en un sitio vulnerable que se ejecutarían cada vez que un usuario accediera a la página«

El sitio web de la base de datos nacional de vulnerabilidades del gobierno de los Estados Unidos enumeró la calificación de la CNA (autoridad de numeración CVE) proporcionada por Wordfence para la vulnerabilidad de SEOPress como una calificación de nivel medio y una puntuación de 6,4 en una escala de 1 a 10.

La enumeración de debilidades se clasifica como:

«Neutralización inadecuada de la entrada durante la generación de la página web (‘Scripting entre sitios’)»

La vulnerabilidad afecta a las versiones 5.0.0 – 5.0.3 de SEOPress.

¿Qué es la vulnerabilidad de SEOPress?

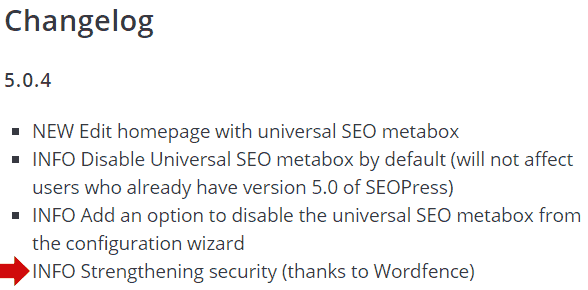

El registro de cambios oficial de SEOPress no describía realmente la vulnerabilidad ni revelaba que había una vulnerabilidad.

Esto no es una crítica a SEOPress, solo estoy señalando que SEOPress describió el problema en términos vagos:

«INFO Fortalecimiento de la seguridad (gracias a Wordfence)»

Captura de pantalla de SEOPress Changelog (inglés)

El problema que afecta a SEOPress permite que cualquier usuario autenticado, con credenciales tan bajas como un suscriptor, pueda actualizar el título y la descripción de cualquier publicación. Debido a que esta entrada era insegura porque no desinfectaba adecuadamente esta entrada para scripts y otras cargas no deseadas, un atacante podría cargar scripts maliciosos que luego podrían usarse como parte de un ataque de scripting entre sitios.

Aunque esta vulnerabilidad está clasificada como media por la Base de datos nacional de vulnerabilidades (posiblemente porque la vulnerabilidad afecta a sitios que permiten registros de usuarios, como suscriptores), WordFence advierte que un atacante podría «fácilmente» apoderarse de un sitio web vulnerable en las circunstancias enumeradas.

WordFence dijo esto sobre la vulnerabilidad de secuencias de comandos entre sitios (XSS):

«… vulnerabilidades de secuencias de comandos entre sitios como esta pueden conducir a una variedad de acciones maliciosas como la creación de una nueva cuenta administrativa, inyección de webshell, redireccionamientos arbitrarios y más».

Los vectores de ataque de vulnerabilidades de Cross Site Scripting (XSS) se encuentran típicamente en áreas donde alguien puede ingresar datos. Cualquier lugar donde alguien pueda ingresar información, como un formulario de contacto, es una fuente potencial de una vulnerabilidad XSS.

Se supone que los desarrolladores de software deben “desinfectar” las entradas, lo que significa que deben comprobar que lo que se está introduciendo no sea algo inesperado.

Entrada de API REST insegura

Esta vulnerabilidad en particular afectó la entrada relacionada con la entrada del título y la descripción de una publicación. Específicamente, afectó lo que se conoce como la API REST de WordPress.

La API REST de WordPress es una interfaz que permite que los complementos de WordPress interactúen con WordPress.

Con la API REST, un complemento puede interactuar con un sitio de WordPress y modificar las páginas web.

La documentación de WordPress lo describe así:

«Con la API REST de WordPress, puede crear un complemento para proporcionar una experiencia de administración completamente nueva para WordPress, crear una nueva experiencia interactiva de interfaz de usuario o llevar su contenido de WordPress a aplicaciones completamente separadas».

Según WordFence, el punto final de la API REST de SEOPress WordPress se implementó de manera insegura porque el complemento no desinfectaba adecuadamente las entradas a través de este método.